Tor 0.1.1.20, the first stable release of the 0.1.1.x branch, is finally ready.ダウンロードはこちらから。

This release features some major security fixes, including entry guards to protect the beginning of the circuit, exit enclaves to protect the end, and better firewall support; a new directory protocol that improves bandwidth use and keeps clients more up to date; two new directory authorities; a new ascii-based controller protocol that lets people

easily write applications to interact with Tor; and many scalability and performance improvements.

Friday, May 26, 2006

Tor 0.1.1.20 is released

Posted by Cryptonomicon

at

9:12 AM

0

comments

![]()

Tuesday, May 09, 2006

Tor 0.1.1.19-rc is out

Tor 0.1.1.19-rc がリリースされています。

これにバグが無ければ、安定バージョンとしてリリースされるそうです。

Tor: Download

Posted by Cryptonomicon

at

7:18 AM

0

comments

![]()

Wednesday, May 03, 2006

Cryptonomicon お引っ越し情報

Cryptonomicon のコンテンツを Google Pages の Cryptonomicon HQ に移動させます。

Miscellaneous に Socks のバージョンの違い、Firefox(拡張機能のインストール)、SwitchProxy、e-gold 口座の開設、Free News Servers (Text Only) を移動させました。

Links (Anonymous Web Interfaces)、Links(Proxy List)、Links はまとめて Links に移動させました。

完全匿名ブログとインターネット銀行は削除しました。

他のコンテンツも移動させていきますが、結構面倒で疲れる・・・

追加:

やっぱり、Links はLinks、Links (Anonymous Web Interfaces)、Links (Proxy List) に分割しました。

それから、関連するNewsgroup はここへ、プライバシーを守る為のソフトウェアはこちらへ移動しました。

そして、Tor を Tin-foil hat の Tor へ移動しました。

ふぅ、疲れた・・・

追加:

暗号のアルゴリズムのタイプ、 秘密鍵暗号(Secret-Key Cryptography)、 公開鍵暗号(Public-key Cryptography)、 電子署名(Digital Signatures)は Cryptography の暗号のアルゴリズムに移動させました。

MD5(Message-Digest Algorithm 5)を MD5 に移動させました。

3DES は 3DES に移動させました。

Cryptanalysis(暗号解読)はこちらへ移動させました。

そして、Steganography(ステガノグラフィ)と Steghide(基本的な使い方)は Encryption の Steganography に移動させました。

後はちょっと面倒な物だけです。

Posted by Cryptonomicon

at

11:06 AM

0

comments

![]()

Cryptanalysis (暗号解読)

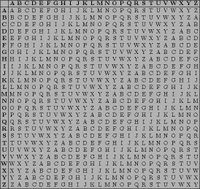

前回の記事のダ・ヴィンチ・コードの裁判の裁判官の用いた Smithy Code は Polyalphabetic cipher の一種で Vigenère cipher と言われる暗号です。

前回の記事のダ・ヴィンチ・コードの裁判の裁判官の用いた Smithy Code は Polyalphabetic cipher の一種で Vigenère cipher と言われる暗号です。

Monoalphabetic cipher というのはマフィアの使っていた暗号が解読されたという記事で紹介した様な暗号で、シーザー暗号の場合は平文を3つシフトさせるので、写真の Tabula recta で元の文字を一番上のアルファベットから探し、一番左のカラムのDの行と重なる文字が暗号化される文字に成ります。

平文が ANHUR の場合は DQKXU に成ります。

Monoalphabetic cipher は Frequency analysis (頻度分析) をされると、英語の場合は E が現れる頻度が多いなどのデータが出ていますので、どの文字を Key にしたのか分かってしまいます。

Vigenère cipher は複数の文字を Key にして、シフトさせていき、最後まで行くと、また最初の文字に戻ります。平文が ANHUR で Key が SHU なら、SUBMY に成ります。

前回の記事の暗号はダ・ヴィンチ・コードの裁判なのでフィボナッチ数列を Key にしていますが、 Vigenère cipher で A, A, Y, C, E, H, M, U を Key を にしたのと同じに成ります。

Polyalphabetic cipher だと頻度分析をしても、同じ文字を違う鍵で暗号化するので、分からなくなります。そこで使われるのが Kasiski test で、暗号化された文で同じ文字の並びが現れるのを調べ、同じ文字が現れる間隔の共通の因数が鍵の長さだろうと予測され、鍵の長さが分かれば、頻度分析が適用出来るようになります。

でも、文章が長くないと使えないので、ダヴィンチコードの裁判官の暗号を解読した人は、本の内容等からフィボナッチ数列を推測して解いたんじゃないかと思いますが、凄いですね。

Posted by Cryptonomicon

at

12:22 AM

0

comments

![]()